La cybersécurité est devenue un enjeu majeur pour les entreprises et les individus, car les menaces informatiques sont de plus en plus fréquentes et sophistiquées. Une des principales préoccupations en matière de cybersécurité est la gestion des vulnérabilités informatiques.

Les vulnérabilités informatiques sont des faiblesses dans les systèmes informatiques qui peuvent être exploitées par des pirates pour accéder aux données ou prendre le contrôle des systèmes. La gestion efficace des vulnérabilités informatiques est donc essentielle pour protéger les systèmes et les données des menaces informatiques.

Dans cet article, nous allons explorer ce qu’est une vulnérabilité informatique, les risques liés aux vulnérabilités informatiques et les moyens de les gérer pour protéger les systèmes informatiques.

Une vulnérabilité informatique est une faiblesse dans un système informatique, un réseau ou une application qui peut être exploitée par des cybercriminels pour accéder aux données ou prendre le contrôle des systèmes. Ces vulnérabilités peuvent être causées par des erreurs de configuration, des bugs dans le logiciel, des mises à jour manquantes ou des erreurs de conception. Les vulnérabilités informatiques peuvent également être introduites lorsque de nouveaux équipements ou logiciels sont ajoutés au réseau.

Il existe différents types de vulnérabilités informatiques, chacun ayant des conséquences et des risques potentiels différents. Certaines vulnérabilités sont considérées comme plus critiques que d’autres en raison de leur capacité à causer des dommages importants.

Il est nécessaire de noter que les vulnérabilités informatiques peuvent être présentes dans tous les types de systèmes informatiques, des ordinateurs de bureau aux appareils mobiles, en passant par les réseaux et les systèmes industriels. La détection et la gestion efficaces des vulnérabilités informatiques sont donc essentielles pour protéger les systèmes contre les cybermenaces.

Les vulnérabilités informatiques peuvent causer de nombreux types de risques pour les systèmes informatiques et les données. Les pirates peuvent exploiter ces vulnérabilités pour accéder aux données sensibles, prendre le contrôle des systèmes, installer des logiciels malveillants ou même causer des dommages physiques aux équipements.

Voici quelques exemples de risques liés aux vulnérabilités informatiques :

– Les attaques de piratage : les pirates peuvent exploiter les vulnérabilités informatiques pour accéder aux réseaux et aux systèmes informatiques, voler des données ou prendre le contrôle des systèmes.

– La perte de données : les vulnérabilités informatiques peuvent causer des pertes de données en permettant aux pirates d’accéder aux bases de données et de les corrompre ou de les supprimer.

– Les ransomwares : les pirates peuvent utiliser les vulnérabilités informatiques pour installer des logiciels de rançon sur les systèmes informatiques, bloquant l’accès aux données et exigeant une rançon pour les débloquer. Depuis 2020, ce type d’attaque est de plus en plus important. De nombreuses entreprises ont été touchées.

– Les attaques DDoS : les pirates peuvent utiliser des vulnérabilités informatiques pour prendre le contrôle de milliers d’ordinateurs et les utiliser pour envoyer des requêtes massives vers un site web, rendant celui-ci inaccessible.

Les

vulnérabilités informatiques peuvent causer des dommages considérables aux

entreprises et aux individus, tels que des pertes financières, des

perturbations des activités et des dommages à la réputation. La gestion efficace des vulnérabilités

informatiques est donc essentielle pour protéger les entreprises contre ces

risques.

Nos conseillers clientèle répondent à toutes vos démarches sous 24h ouvrées. N’hésitez pas à nous envoyer un message.

Nous vous apporterons une réponse personnalisée dans les plus brefs délais.

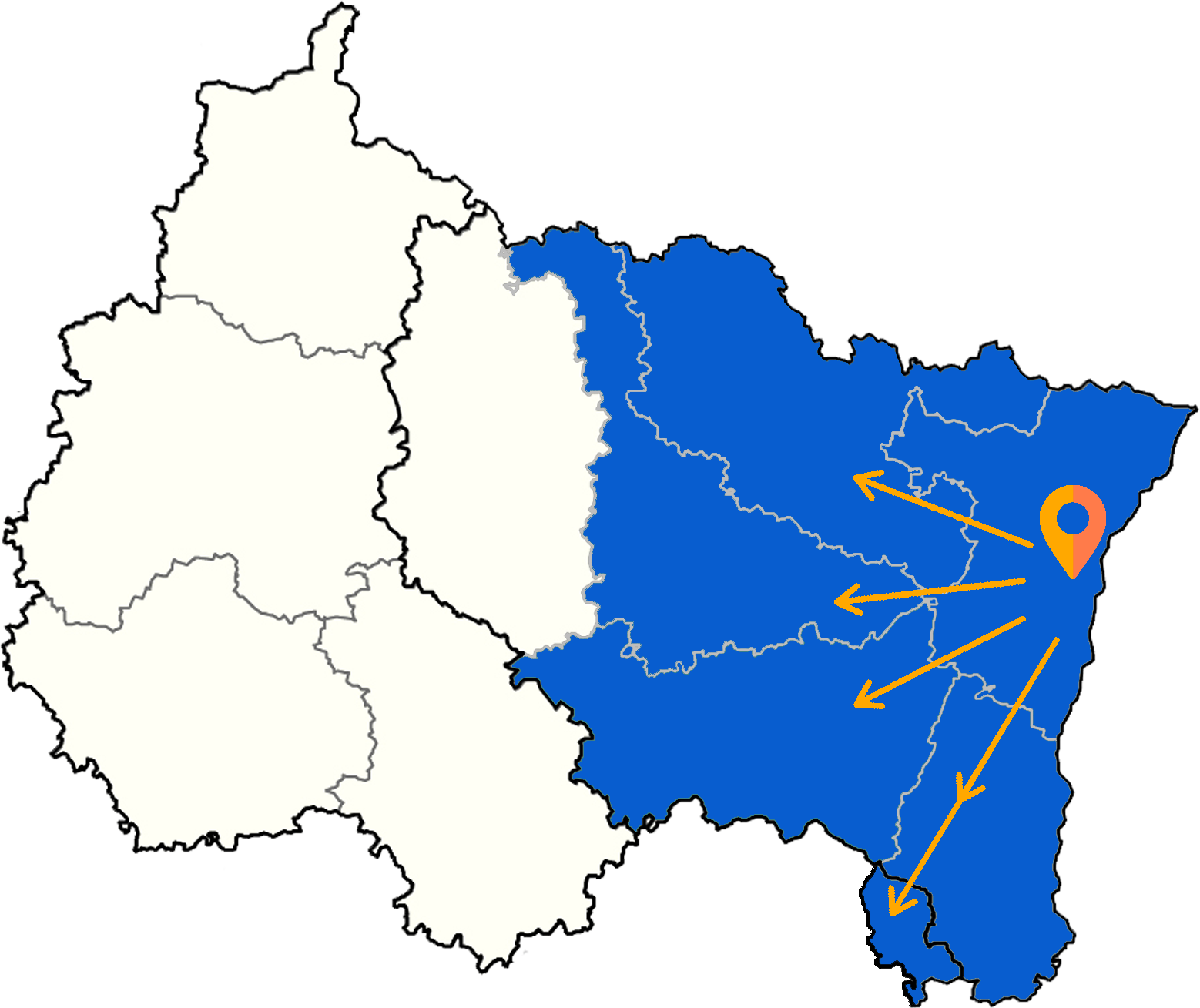

Aris Informatique entreprise informatique à Strasbourg mais aussi à Mulhouse, Colmar, Haguenau, Schiltigheim, Illkirch-Graffenstaden, Saint Louis, Sélestat, Bischheim, Lingolsheim, Illzach, Wittenheim, Rixheim, Kingersheim, Bischwiller, Riedisheim, Saverne, Guebwiller, Ostwald,

Cernay, Reims, Troyes, Charleville Mézières, Châlons en Champagne, Saint Dizier, Épernay, Chaumont, Sedan, Romilly sur Seine, Vitry le François, La Chapelle Saint Luc, Saint André les Vergers, Tinqueux, Sainte Savine, Langres, Rethel, Revin, Saint Julien les Villas, Givet, Bétheny, Metz, Nancy, Thionville, Épinal, Vandoeuvre lès Nancy, Montigny lés Metz, Sarreguemines, Forbach, Saint Dié des Vosges, Lunéville, Verdun, Saint Avold, Yutz, Bar le Duc, Toul, Hayange, Laxou, Pont à Mousson, Longwy, Villers lés Nancy.

Vous souhaitez rejoindre notre équipe ?

Consultez notre page recrutement Vous pourrez y déposer votre candidature et consulter les postes disponibles.

3 Rue Jean Sapidus

67400 Illkirch-Graffenstaden

03 88 77 36 90

Horaire d’ouverture:

du lundi au vendredi de

09:00 – 13:00 / 14:00 – 17:00